Der Bericht von G DATA CyberDefense für 2026 betont, wie künstliche Intelligenz die Komplexität und Effektivität von Cyberangriffen steigert, indem sie gefährliche Rust-Malware unsichtbar macht und traditionelle Signatur-basierte Abwehrsysteme aushebelt. Gleichzeitig verschärft sich die Gefahr durch unzufriedene Mitarbeiter ohne moderne Weiterbildung. Angesichts des Fachkräftemangels und geopolitischer Unsicherheiten benötigen Unternehmen europaweite IT-Outsourcing-Strategien sowie resistente Backup-Konzepte und verhaltensbasierte Detektion, um Angriffe schnell zu stoppen und dadurch Lösegeldforderungen nachhaltig zu vermindern sowie Ausfallrisiken.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Rust-basierte Schadsoftware umgeht Signatur-Scanner und bedroht Unternehmen 2026 massiv

Die Projektion für 2026 warnt vor einer Explosion KI-basierter Malware: Cyberkriminelle übersetzen Schadcode in Rust, um moderne Signatur-Scanner wirkungslos zu machen. Herkömmliche Virenscanner stoßen zunehmend an ihre Grenzen. Effektive Abwehr erfordert deshalb verhaltensbasierte Security-Lösungen, die Netzwerkverkehr und Systemprozesse permanent überwachen, Abweichungen umgehend detektieren und automatisiert entschiedene Gegenmaßnahmen umsetzen. Nur so lassen sich neuartige Angriffstechniken frühzeitig stoppen und Geschäftsabläufe vor schwerwiegenden Beeinträchtigungen bewahren.

Fehlerhafte KI-Schadsoftware erfordert dauerhafte Überwachung durch erfahrene und kompetente Sicherheitsexperten

KI-gestützte Anwendungen reduzieren die Komplexität bei der Erstellung von schädlichem Code erheblich, wodurch auch technisch weniger versierte Nutzer Malware generieren und verbreiten können. Fehlerhafte, aber ausreichend funktionsfähige Schadsoftware nutzt diese Schwelle aus, um Sicherheitslösungen zu umgehen. Um Cyberangriffe dieser neuen Qualität zu bekämpfen, müssen Unternehmen auf erfahrene Spezialisten setzen, die rund um die Uhr ihre Netzwerke überwachen, Anomalien analysieren und automatisierte Gegenmaßnahmen in Echtzeit auslösen und die Sicherheitslage kontinuierlich verbessern.

Unzufriedene Mitarbeitende erhöhen interne Sabotagerisiken durch veraltete unsichere Adminpraktiken

Im Jahr 2026 rechnet G DATA CyberDefense mit einer Zunahme interner Angriffe durch demotivierte sowie überforderte Mitarbeitende. Insbesondere erfahrene Angestellte setzen nach Kündigungsankündigungen ihre erweiterten Systemrechte zur vorsätzlichen Datenmanipulation oder Störung interner Abläufe ein. Gründe hierfür sind Frustration über vernachlässigte Fortbildungsangebote und zunehmende Generationenkonflikte. Da Administrationsrichtlinien oft veraltet und wenig agil sind, fehlen notwendige Best Practices. Organisationen müssen deshalb umfassende Modernisierungsstrategien und gezielte Schulungskonzepte entwickeln sowie regelmäßig interne Audits durchführen.

Tim Berghoff fordert bundeseinheitliche Maßnahmen und schnelle nationale EU-Strategie

Durch geopolitischen Druck steigen 2026 Investitionen in europäische IT-Systeme, um strategische Abhängigkeiten von außereuropäischen Anbietern abzubauen. Unternehmen richten ihre Sicherheitsarchitekturen neu aus und verlagern Workloads in EU-Rechenzentren. Gleichzeitig fordert Tim Berghoff abgestimmte Richtlinien auf Bundesebene, damit Standards und Compliance-Anforderungen lückenlos gelten. Eine koordinierte Gesamtstrategie ermöglicht rasche Anpassungen und senkt Risiken durch Cyberangriffe, die besonders auf verzögerte Entscheidungsprozesse und bürokratische Hindernisse abzielen. Schnelle und unverzügliche Umsetzung schafft belastbare und handlungsfähige Strukturen.

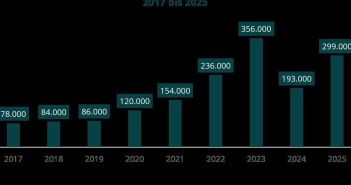

Neuer Fachinformatiker IT-Sicherheit Ausbildungsberuf effektiv reduziert Personalengpässe langfristig bewährt

Obwohl Unternehmen höhere Schutzmaßnahmen implementieren müssen, verringert sich wegen konjunktureller Schwankungen die Zahl verfügbarer IT-Sicherheitsexperten. Als Gegenmaßnahme werden spezialisierte Berufsausbildungen wie Fachinformatiker für IT-Sicherheit in Kombination mit finanziellen Förderprogrammen etabliert. Erste Evaluierungen von Pilotinitiativen zeigen, dass praxisorientierte Lehrabschnitte deutlich zur Schließung des Personaldefizits in der Cyberabwehr beitragen. Durch projektbasierte Lernformate und Mentoring erfahren Auszubildende vertiefte Kenntnisse im Umgang mit aktuellen Cyberrisiken. Zudem fördern Praxisworkshops den Austausch zwischen Ausbildern und Fachkräften.

Zunehmende Cyberangriffe treffen auf stabile Backups und minimale Erpressungszahlungen

Der Rückgang von Lösegeldforderungen ist eine direkte Folge verbesserter Backup-Strategien und automatisierter Wiederherstellungsabläufe in Unternehmen. Integrierte Offsite-Backups und inkrementelle Snapshots sorgen dafür, dass Daten bei Ransomware-Angriffen zeitnah wieder verfügbar sind. So können IT-Teams Ausfallzeiten drastisch verkürzen und Folgekosten senken. Die entstehende Datensouveränität mindert die Motivation von Cyberkriminellen, Erpressungscodes einzusetzen, da Unternehmen ihre Systeme eigenständig befreien und das Geschäftsmodell der Erpresser untergraben.

Erstzugang bis Datenverschlüsselung dauert künftig nur noch wenige Wochen

Angreifer setzen SEO-Poisoning gezielt ein, sodass manipulierte Links bei Suchanfragen weit vorne erscheinen und ahnungslose Nutzer auf gefälschte Webseiten geleitet werden. Innerhalb von zwei bis drei Wochen nach dem ersten Eindringen verschlüsseln sie sensible Daten und fordern Lösegeld. Unternehmen müssen deshalb ihre Monitoring-Systeme anpassen, Alarmregeln verfeinern und Machine-Learning-Algorithmen integrieren, um auch subtile Abweichungen vom normalen Netzwerkverkehr zu identifizieren und schnelle Gegenmaßnahmen automatisch auszulösen. Ganzheitlich Risikomanagementprozesse stärken und Notfallpläne regelmäßig testen.

Europaweite IT-Ausrichtung und resilienter Backup-Schutz minimieren Ransomware-Risiken nachhaltig 2026

Im Verlauf des Jahres 2026 implementieren Organisationen verhaltensbasierte Erkennungslösungen, die maschinelles Lernen nutzen, um untypische System- und Nutzeraktivitäten autonom zu analysieren und blockieren. Sie etablieren redundante Datensicherungs-Architekturen mit Echtzeit-Replikation und automatischer Wiederherstellung zur Minimierung von Ausfallzeiten. Eine einheitliche europäische IT-Governance unterstützt technologisches Selbstbestimmungsrecht. Begleitende Ausbildungsprogramme für IT-Sicherheit gewinnen hochqualifiziertes Personal. Innovationstreiber fördern sie gezielt und effektiv. So erreichen Unternehmen und Behörden Flexibilität, Kostenstabilität und Ausfallsicherheit, die sie dauerhaft sichern können.