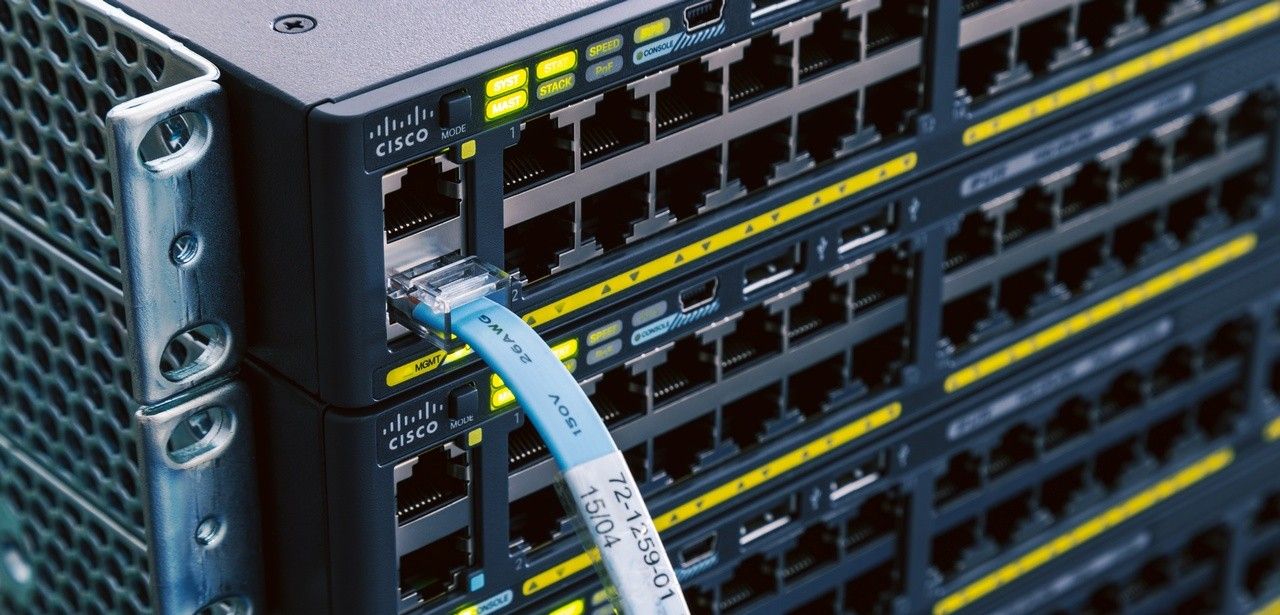

Cisco hat zeitkritische Updates veröffentlicht, die gezielt das Secure Firewall Management Center, die Secure Firewall Adaptive Security Appliance (ASA), die Webex-Plattform und den Catalyst SD-WAN Manager (vormals vManage) absichern. Die Patches adressieren mehrere kritische Root-Schwachstellen (CVE-2026-20079, CVE-2026-20131) und stärken den Schutz vor unautorisierten Zugriffen, Privilegieneskalationen und aktiven Exploits. Administratoren werden dringend aufgefordert, alle relevanten Systeme zeitnah zu aktualisieren, um Kompromittierungen zu verhindern und Compliance-Anforderungen zu erfüllen. Betriebssicherheit und Zuverlässigkeit sicherzustellen.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Ungepatchte FMC-Systeme können durch schnelle Remote-HTTP-Angriffe vollständige Systemkontrolle erleiden

Mithilfe zweier kritischer Schwachstellen im Cisco Secure Firewall Management Center (CVE-2026-20079, CVE-2026-20131) lässt sich per ungeprüfter HTTP-Anfrage schadhafter Code mit Root-Rechten ausführen. Da keine Authentifizierung erforderlich ist, können Angreifer unbemerkt administrative Kontrolle übernehmen, Dienste manipulieren oder vertrauliche Informationen abgreifen. Cisco hat deshalb dringend verfügbare Updates bereitgestellt. Die umgehende Einspielung dieser Patches verringert Angriffsflächen, sichert Systemintegrität und stellt den zuverlässigen Betriebszustand der Firewall-Management-Umgebung wieder her. Dies erhöht langfristig Unternehmenssicherheit und Compliance.

Gezielte Firewall-Patches per CVE-Auswahl reduzieren Ausfallzeiten, sichern Systeme effizient

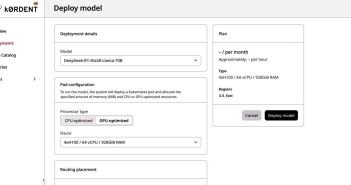

Administratoren greifen auf das Security Advisory zurück und nutzen ein interaktives Auswahlmenü in Kombination mit CVE-Nummern zur Identifikation ihres genauen Firewall-Modells. Dieses Vorgehen sichert, dass ausschließlich passende Patches geladen werden und verhindert damit ungewollte Installationen. Gleichzeitig tragen verkürzte Updateauswahlen zu reduzierten Wartungsfenstern bei. Dank der strukturierten Patch-Strategie bleibt die Übersichtlichkeit erhalten und die Aktualisierung fokussiert auf betroffene Komponenten. Insgesamt steigert das Verfahren Zuverlässigkeit und Effizienz des Betriebes. Transparenter Ablauf gewährleistet.

Patches dringend erforderlich nach aktiven Schwachstellenausnutzungen im SD-WAN Manager

Cisco warnt vor ausgeklügelten Angriffen auf den Catalyst SD-WAN Manager, bei denen Schwachstellen CVE-2026-20122 (CVSS 5,4) sowie CVE-2026-20128 (CVSS 7,5) aktiv ausgenutzt werden. Kriminelle können darüber Schreibzugriff auf kritische Dateien erlangen und gespeicherte lokale Anmeldeinformationen extrahieren. Auf diese Weise lassen sich die Rechte des DCA-Benutzers übernehmen und unerlaubt Systemzugriff etablieren. Das unmittelbare Aufspielen der Sicherheitsupdates beseitigt vorhandene Einfallstore innerhalb kürzester Zeit. Administratoren müssen jetzt eingreifen, um größere Ausfälle zu verhindern.

Neue ASA- und Webex-Patches schließen kritische CVEs mit Root-Berechtigungen

Die jüngsten Cisco-Patches erweitern den Schutz auf ASA- und Webex-Komponenten und schließen drei kritische Lücken (CVE-2026-20133, CVE-2026-20126, CVE-2026-20129) mit CVSS-Bewertungen bis 9,8 ab. Angreifer könnten andernfalls die API-Authentifizierung umgehen oder Root-Rechte erlangen. Da bislang keine Exploit-Aktivitäten beobachtet wurden, spricht Cisco eine klare Empfehlung für proaktive Updates aus. Nur durch zeitnahe Installation sämtlicher Patches lassen sich potentielle Einfallstore verschließen und die Netzwerk-Integrität sicherstellen. Diese Maßnahme reduziert Risiken sofort und unterstützt Compliance-Ziele.

Gezielte Patches verbessern Netzwerkstabilität, Compliance und Schutz vor Kompromittierungen

Mit den neuesten Cisco-Updates werden Schwachstellen in Firewalls, SD-WAN und Kollaborationsplattformen gezielt behoben. Die Patches adressieren kritische CVEs, die bei fehlender Aktualisierung ungehinderten Root-Zugriff erlauben. Dank modularer Bereitstellung können Administratoren individuelle Geräte schnell und präzise absichern. Diese Maßnahmen gewährleisten langfristig erhöhte Systemstabilität, reduzieren Angriffsflächen und vereinfachen Compliance-Anforderungen. Indem Exploits proaktiv unterbunden werden, steigt die Sicherheitskontrolle, und Netzwerke erhalten eine verbesserte Abwehrfähigkeit gegen aktuelle Cyberbedrohungen. Der effiziente Rollout erfolgt nach Best-Practice-Richtlinien.